È molto rapida la proliferazione di nuovi esemplari di ransomware, così come la crescita di attacchi firmware indirizzati alle unità HDD e SSD da parte del gruppo di spionaggio informatico denominato Equation Group, per non parlare poi dell’esplosione di malware indirizzato al software multimediale Flash di Adobe. A lanciare l’allarme è Intel Security che ha pubblicato il proprio “Report sulle minacce McAfee Labs: maggio 2015”.

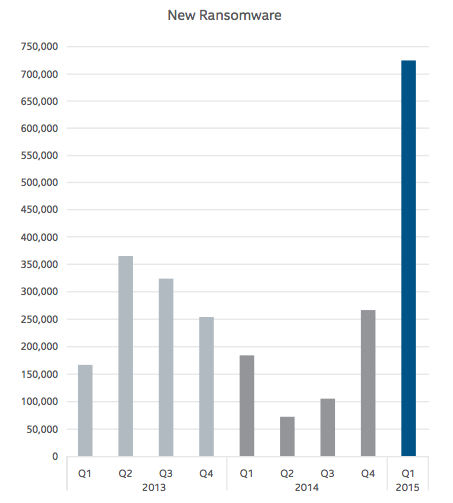

È boom di ransomware

Nel primo trimestre dell’anno, si è registrato un aumento del 165% di diffusione di un nuovo ceppo di ransomware, in particolate della nuova famiglia CTB-Locker, una nuova famiglia di ransomware difficile da rilevare denominata Teslacrypt, parallelamente all’affacciarsi di nuove versioni di CryptoWall, TorrentLocker e BandarChor. McAfee Lab attribuisce il successo di CTB-Locker all’utilizzo di tecniche intelligenti di elusione dai software di sicurezza, email di phishing di qualità superiore, e un programma di “affiliazione”, che offre ai complici una percentuale del pagamento del riscatto in cambio della diffusione nel cyberspazio dei messaggi di phishing CTB-Locker.

Adobe Flash sotto attacco

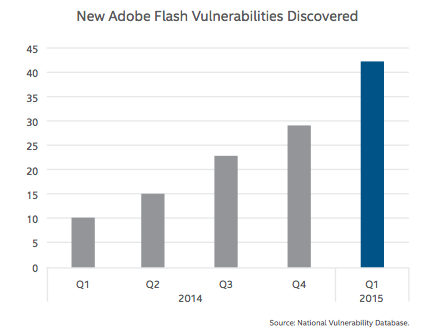

Il primo trimestre ha visto anche un incremento del 317% di nuovi campioni di malware indirizzato ad Adobe Flash e i ricercatori ne attribuiscono l’origine a diversi fattori: la popolarità della tecnologia Flash di Adobe, il ritardo degli utenti nell’applicare le patch disponibili per questo programma, nuovi metodi per sfruttare le vulnerabilità dei prodotti, un forte aumento del numero di dispositivi mobili in grado di riprodurre i file Flash (.swf) di Adobe e la difficoltà di individuare alcuni exploit del programma. A tale proposito, si osserva che l’interesse dei criminali informatici si sta distogliendo dall’archivio Java e dalle vulnerabilità di Microsoft Silverlight per dirigersi verso le vulnerabilità di Adobe Flash. Non a caso si nota che solo nel primo trimestre sono state presentate al National Vulnerability Database quarantadue nuove vulnerabilità di Flash e nello stesso giorno in cui tali vulnerabilità sono state pubblicate, Adobe ha immediatamente reso disponibili le correzioni per tutte e 42.

Equation Group

Nel mese di febbraio 2015, la comunità della sicurezza informatica è venuta a conoscenza delle attività da parte di un gruppo segreto chiamato Equation Group per sfruttare il firmware di hard disk (HDD) e dischi SSD. McAfee Lab ha esaminato i moduli di riprogrammazione effettuati nel mese di febbraio e ha scoperto che potrebbero essere utilizzati per riprogrammare il firmware in SSD, oltre alla capacità di riprogrammazione HDD precedentemente riportata. Una volta riprogrammati, i firmware HDD e SSD possono ricaricare il malware associato a ogni avvio dei sistemi infettati e il malware è in grado di persistere anche se le unità vengono riformattate o il sistema operativo viene reinstallato. Inoltre, una volta infettato, il software di sicurezza non è in grado di rilevare il malware associato memorizzato in una zona nascosta del disco.

Altri Trend

Il rapporto di maggio 2015 ha individuato una serie di ulteriori trend sviluppatisi nel corso del primo trimestre:

- Crescita del malware per PC. Il primo trimestre ha registrato un leggero calo nel nuovo malware indirizzato ai PC, principalmente dovuto a un calo dell’attività di una famiglia di adware, SoftPulse, che dopo un picco nel Q4 2014 è tornato a livelli normali nel 1° trimestre 2015. Il malware “zoo” di McAfee Lab è cresciuto del 13% in questo trimestre, e ora contiene 400 milioni di campioni.

- Malware mobile. Il numero di nuovi campioni di malware mobile è aumentato del 49% dal quarto trimestre 2014 al primo trimestre 2015.

- Attacchi SSL Gli attacchi SSL sono proseguiti nel primo trimestre 2015, anche se ne è diminuito il numero relativo rispetto al quarto trimestre 2014. Tale riduzione è probabilmente il risultato di aggiornamenti della libreria SSL che hanno eliminato molte delle vulnerabilità sfruttate nei trimestri precedenti. Alcuni attacchi Shellshock sono ancora abbastanza diffusi fin dalla loro nascita, datata a fine dello scorso anno.

- Botnet di Spam. Le botnet Dyre, Dridex, e Darkmailer3.Slenfbot hanno superato le reti di spam Festi e Darkmailer2, spingendo i prodotti farmaceutici, le carte di credito rubate, e tool di “shady” social media marketing.