A cura di Ivan Straniero, Regional Manager, Southern & Eastern Europe di Arbor Networks

La disponibilità di reti, applicazioni e servizi online è un aspetto ormai imprescindibile e indispensabile quanto la corrente elettrica, per le aziende di oggi. L’interruzione della disponibilità ha ripercussioni immediate sulle attività: i siti e i servizi online scompaiono e i clienti, i partner e i dipendenti sono costretti a interrompere il proprio lavoro. Se l’interruzione persiste, sorgono problemi anche per il brand e i suoi rapporti con i clienti, con mancate vendite, clienti persi e maggiori costi di marketing per riconquistarli.

Il primo passo per difendersi è identificare con chiarezza la minaccia esistente, la sua frequenza e la sua complessità. Senza questa indagine iniziale, non è possibile misurare o valutare chiaramente i rischi associati agli attacchi DDoS a cui va incontro un’organizzazione.

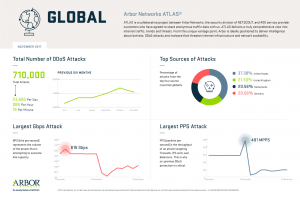

L’infrastruttura ATLAS di Arbor Networks raccoglie dati sul traffico anonimo da 400 service provider su scala globale, offrendoci la possibilità di osservare circa un terzo dell’intero traffico Internet. Tra i dati più significativi relativi all’ultimo mese:

- Sono stati registrati 9.000 attacchi informatici in Italia a novembre, con una media di circa 300 attacchi al giorno. Nel mondo, gli attacchi registrati a novembre sono stati – invece – 710.000, con una media di 23.666 al giorno.

- Più del 35% di questi è stato sferrato dagli Stati Uniti e quasi il 30% dall’Italia, seguita da Olanda e Regno Unito.

- Il più grande attacco, registrato in Italia, a fine mese, è stato di 35.6 Gbps. Nel mondo, invece, la dimensione massima registrata nel corso di novembre è stata di ben 616 Gbps.

L’incremento dell’attività DDoS è riconducibile alla comparsa dei servizi di noleggio che permettono di lanciare attacchi DDoS a costi esigui. Questi servizi, detti booter/stresser, guadagnano sui grandi volumi, lanciando migliaia di attacchi con l’ausilio delle infrastrutture botnet costituite da computer e, sempre più spesso, dispositivi IoT controllati a distanza. Con un’infrastruttura di questo tipo, un botmaster riesce ad aggregare 10.000, 50.000 o talvolta centinaia di migliaia di dispositivi per lanciare gli attacchi.

L’incremento dell’attività DDoS è riconducibile alla comparsa dei servizi di noleggio che permettono di lanciare attacchi DDoS a costi esigui. Questi servizi, detti booter/stresser, guadagnano sui grandi volumi, lanciando migliaia di attacchi con l’ausilio delle infrastrutture botnet costituite da computer e, sempre più spesso, dispositivi IoT controllati a distanza. Con un’infrastruttura di questo tipo, un botmaster riesce ad aggregare 10.000, 50.000 o talvolta centinaia di migliaia di dispositivi per lanciare gli attacchi.

Principi chiave della protezione contro gli attacchi DDoS

Rilevazione: la velocità di individuazione degli attacchi DDoS è la prima e più importante abilità necessaria per avviare un rapido programma di mitigazione. La scelta della soluzione da utilizzare su questo fronte incide sensibilmente sul profilo di rischio. È preferibile affidarsi all’approccio su cloud offerto dall’attuale fornitore di CDN? O è meglio aggiungere una nuova funzione al firewall esistente? O è invece opportuno scegliere una protezione DDoS appositamente concepita e realizzata per questo scopo?

Nell’ultimo anno, abbiamo assistito a una crescente sofisticazione delle botnet, che oltre a lanciare attacchi di grande impatto che conquistano i titoli dei giornali riescono anche a sferrare milioni di attacchi rivolti alle applicazioni Layer 7. Oggi, gli attacchi DDoS colpiscono più bersagli contemporaneamente, dalla larghezza di banda alle applicazioni fino all’infrastruttura esistente, inclusi firewall di rete, firewall di applicazioni web (WAF) e sistemi anti-intrusione (IPS). Gli attacchi stanno inoltre diventando sempre più stratificati e spezzano le difese facendo leva su molteplici metodologie di attacco e tattiche diversive. La capacità di difendere la propria azienda e preservare la disponibilità dei servizi è direttamente correlata alla velocità di risposta a queste minacce multiple e prolungate.

Quando si parla di attacchi DDoS, si pensa generalmente ad attacchi di grande volume che mirano a saturare la banda disponibile. Questi attacchi sono certamente reali, ma rappresentano soltanto un aspetto del problema. In realtà, si verificano anche milioni di attacchi complessi, più contenuti e furtivi e spesso simultanei, rivolti contro le applicazioni Layer 7 e l’infrastruttura esistente. La tecnica migliore per mitigare questi attacchi multivettore poco visibili è l’azione on-premise. Questo perché il cloud offre soltanto una soluzione parziale, ideale per gli attacchi di grandi dimensioni, mentre per una reale difesa contro gli attacchi DDoS è necessario intervenire localmente.

I dispositivi IPS, i firewall e gli altri prodotti di sicurezza sono elementi essenziali di una strategia di difesa stratificata, ma sono concepiti per risolvere problemi di sicurezza fondamentalmente diversi da quelli affrontati dai prodotti specifici per la rilevazione e mitigazione degli attacchi DDoS. I dispositivi IPS, ad esempio, bloccano i tentativi di assalto all’origine dei furti di dati. Nel mentre, i firewall svolgono un’azione di controllo per impedire l’accesso non autorizzato ai dati. Tuttavia, pur riuscendo a tutelare efficacemente l’integrità e la riservatezza della rete, questi prodotti di sicurezza non affrontano uno dei principali bersagli degli attacchi DDoS, ovvero la disponibilità della rete.

Le limitazioni dei firewall e dei dispositivi IPS mettono in luce i fondamentali benefici offerti dalle soluzioni IDMS (Intelligent DDoS Mitigation Solution).

- Le soluzioni IDMS sono stateless, ovvero non tracciano lo stato di tutte le connessioni. I dispositivi stateful, come i firewall e gli IPS, sono invece vulnerabili agli attacchi DDoS e non fanno altro che accrescere il problema.

- Le soluzioni IDMS non dipendono dalle firme create dopo che l’attacco ha colpito gli obiettivi e supportano invece molteplici contromisure, offrendo una protezione immediata contro la maggior parte delle tipologie di attacco.

- Le soluzioni IDMS consentono diverse configurazioni, ma soprattutto permettono l’implementazione fuori banda, ove necessaria. Questa flessibilità espande la scalabilità della soluzione, un aspetto indispensabile a fronte di attacchi DDoS di dimensioni sempre maggiori.

- Per gestire realmente gli attacchi DDoS “distribuiti”, è necessario affidarsi a una soluzione IDMS totalmente integrata che supporti un metodo di rilevazione distribuito. I dispositivi IPS che sfruttano tecniche di rilevazione basate su singoli segmenti non riescono a individuare molti attacchi di grandi dimensioni.

Automazione: l’automazione è ormai divenuta il Sacro Graal della sicurezza perché riduce il personale necessario e incide sensibilmente sulla velocità di risposta. Una buona soluzione IDMS riesce infatti a rilevare gli attacchi e avviare l’azione di mitigazione in modo automatico, spesso prima che gli operatori di sicurezza si accorgano dell’attacco. Le soluzioni IDMS possono essere arricchite con decine di contromisure integrate e automatizzate, ognuna mirata a una specifica tipologia di attacco.

In una configurazione di difesa DDoS ibrida, che abbina la protezione con mitigazione on-premise alla protezione basata su cloud, la soluzione IDMS può inviare un segnale per attivare le contromisure basate su cloud istantaneamente e automaticamente non appena il volume di attacco raggiunge una determinata soglia. Questa è una tecnica ottimale, soprattutto in considerazione delle dimensioni sempre più consistenti degli attacchi e della crescente stratificazione delle metodologie impiegate.

Risposta: il primo passo per una gestione efficace degli attacchi DDoS è certamente l’implementazione di valide soluzioni tecnologiche. Tuttavia, anche nelle organizzazioni che si avvalgono di molteplici meccanismi di difesa DDoS automatici, dalle contromisure preinstallate alla connessione con mitigazione basata su cloud, il fattore umano ha ancora un ruolo determinante nella risposta e nella difesa globale. I team di sicurezza devono essere preparati a riconoscere e contrastare le minacce senza alcuna esitazione. La preparazione è un fattore chiave per lo sviluppo dei “riflessi organizzativi” che permettono di accelerare la risposta agli incidenti anche nelle situazioni di maggiore pressione associate agli attacchi.

È difficile affrontare al meglio un attacco se non si è ben preparati. La pratica della risposta agli incidenti è uno strumento essenziale per una rapida ed efficace mitigazione delle minacce. Ignorare il fondamentale aspetto umano della difesa DDoS nuoce all’azienda quanto scegliere la soluzione sbagliata.