Il team di ricerca globale FortiGuard Labs ha svelato le previsioni relative al panorama delle minacce nel 2018. I trend rivelano metodi e strategie che verranno messe in atto dai cybercriminali nel prossimo futuro e dimostrano il potenziale impatto degli attacchi informatici sull’economia globale.

La Digital Transformation nel bene e nel male

Nei prossimi due anni, assisteremo a una continua espansione della superficie di attacco, con contestuale diminuzione di visibilità e controllo ad ampio raggio. Il proliferare di dispositivi online che accedono a informazioni personali e finanziarie e la crescente connessione di ogni cosa, dalla miriade di device IoT e l’infrastruttura critica in auto, case, uffici, allo sviluppo delle smart city, hanno creato nuove opportunità per cybercriminali e altri portatori di minacce. Il mercato del crimine informatico è pronto ad adottare gli ultimi avanzamenti in aree quali l’intelligenza artificiale per creare attacchi più efficaci. Questo trend avrà un notevole impulso, aprendo la strada agli altri fenomeni menzionati di seguito.

La crescita di hivenet e swarmbot

Sulla base di attacchi sofisticati come Hajime e Devil’s Ivy o Reaper, prevediamo che i cybercriminali sostituiranno le botnet con cluster intelligenti di dispositivi compromessi chiamati hivenet per creare veicoli d’attacco più efficaci. Esse sfrutteranno il self-learning per bersagliare sistemi vulnerabili come mai prima d’ora. Saranno in grado di comunicare tra loro e agire sulla base dell’intelligence locale condivisa. Inoltre, gli zombie diverranno smart, agendo sui comandi senza la necessità di avere una botnet ad attivarli in tal senso. Le hivenet saranno in grado di crescere a livello esponenziale sotto-forma di swarm, ampliando la propria capacità di attaccare simultaneamente molteplici vittime e impedire in modo significativo mitigation e risposta. Gli hacker utilizzeranno swarm di device compromessi, o swarmbot, per identificare e bersagliare veicoli di attacco differenti in contemporanea, abilitando velocità e scalabilità notevoli. I FortiGuard Labs hanno registrato 2,9 miliardi di tentativi di comunicazioni botnet in un solo trimestre quest’anno, aggiungendo contesto alla gravità di quello che hivenet e swarmbot potrebbero causare.

Chiedere il riscatto a servizi commerciali è un business allettante

Sebbene la minaccia di ransomware sia già aumentata di 35 volte nell’ultimo anno con ransomworm e altri tipi di attacchi, il peggio deve ancora venire. Il prossimo grande obiettivo molto probabilmente è rappresentato dai fornitori di servizi cloud e altri servizi commerciali con uno scopo di creare flussi di entrate. Le complesse e iper-connesse reti sviluppate dai cloud provider possono rappresentare un unico punto di failure per centinaia di aziende, enti governativi, infrastrutture critiche e organizzazioni sanitarie. Prevediamo che i criminali informatici inizieranno a combinare tecnologie di AI con metodi di attacco multi-vettoriale per scansionare, individuare e sfruttare le debolezze nell’ambiente di un cloud provider. L’impatto di tali attacchi potrebbe assicurare un incredibile ritorno economico per un’organizzazione criminale e interrompere il servizio di centinaia o migliaia di aziende e decine di migliaia o addirittura milioni di clienti.

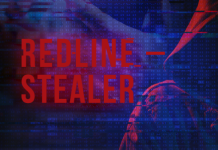

Malware polimorfico di prossima generazione

Se non l’anno prossimo, presto cominceremo ad assistere a malware completamente creati da macchine basate su rilevamento automatizzato di vulnerabilità e analisi di dati complessi. Il malware polimorfico non è nuovo, ma sta per assumere un nuovo volto sfruttando l’AI per creare nuovi codici sofisticati che possono imparare a evitare la detection tramite routine scritte da macchine. Grazie all’evoluzione naturale di strumenti già esistenti, i criminali informatici saranno in grado di sviluppare il miglior exploit possibile sulla base delle caratteristiche di ogni singola debolezza. Il malware è già in grado di utilizzare modelli di apprendimento per eludere la sicurezza e può produrre più di un milione di variazioni di virus in un giorno. Ma finora, tutto questo è basato solo su un algoritmo, con un livello minimo di sofisticazione o controllo sul risultato. FortiGuard Labs ha registrato 62 milioni di rilevamenti di malware in un trimestre nel 2017. Di questi, abbiamo visto 16.582 varianti di malware da 2.534 famiglie. Un’azienda su cinque ha subito attacchi malware a dispositivi mobile. L’aumento dell’automazione del malware renderà questa situazione più urgente il prossimo anno.

Infrastrutture critiche in prima linea

Recentemente, i fornitori di infrastrutture critiche continuano ad essere in cima alla lista per quel che riguarda il livello di allerta a causa sia delle minacce strategiche che economiche. Queste organizzazioni gestiscono reti ad alto valore che proteggono servizi e informazioni vitali. Tuttavia, le infrastrutture critiche e le reti tecnologiche operative sono notoriamente fragili poiché in origine sono state progettate per essere air-gapped e isolate. L’aspettativa di rispondere a velocità “digitali” alle richieste di dipendenti e consumatori ha fatto sì che si iniziasse a modificarne i requisiti, creando un’esigenza di sicurezza avanzata su reti originariamente progettate per funzionare in isolamento. Data l’importanza di queste reti e le conseguenze potenzialmente devastanti se venissero compromesse o messe offline, i provider di infrastrutture critiche si trovano ora nel mezzo di quella che potremmo definire una corsa agli armamenti contro organizzazioni nazionali, criminali e terroristiche. L’audacia degli avversari e la convergenza della tecnologia operativa e delle informazioni rendono prioritaria la sicurezza delle infrastrutture critiche nel 2018 e oltre.

Il Darkweb e la Cybercrime Economy offrono nuovi servizi automatizzati

Con l’evolvere del mondo del cybercrime, evolve anche il darkweb. Prevediamo di vedere nuove offerte di servizi dal darkweb poiché le organizzazioni di Crime-as-a-Service utilizzano una nuova tecnologia di automazione da integrare nella propria offerta. Assistiamo già alla nascita di servizi avanzati offerti nei mercati del darkweb capaci di sfruttare il machine learning. Ad esempio, un servizio noto come FUD (Fully Undetectable) è già incluso in diverse offerte. Questo servizio consente agli sviluppatori criminali di caricare codice di attacco e malware in un servizio di analisi a pagamento. Successivamente, essi ricevono un rapporto sulle capacità di detection degli strumenti di sicurezza di vendor differenti. Per accorciare questo ciclo, vedremo più machine learning utilizzato per modificare rapidamente il codice in base a come e a cosa è stato rilevato in laboratorio al fine di rendere questi tool di penetrazione ancor più irrilevabili. I tool di sandbox supportati dal machine learning, permettono di individuare rapidamente minacce precedentemente ignote e creare dinamicamente delle protezioni. Non esiste alcuna ragione per cui questo stesso approccio non possa essere automatizzato e utilizzato al contrario, per la mappatura delle reti, la ricerca di obiettivi da attaccare, determinare dove questi bersagli sono deboli o studiare a fondo un obiettivo per condurre un test di penetrazione virtuale e in seguito predisporre e sferrare un attacco personalizzato.

“La nostra digital economy si fonda sull’innovazione tecnologica che, con riferimento alla sicurezza informatica, crea opportunità nel bene e nel male”, afferma Derek Manky, Global Security Strategist di Fortinet. “La proliferazione di dispositivi online e l’iperconnettività di oggi hanno creato un “parco giochi criminale” da cui è sempre più difficile proteggersi. Inoltre i cybercriminali stanno sfruttando automazione e intelligenza artificiale a ritmi e a livelli impensabili su tutta la superficie di attacco in continua espansione. Attacchi come WannaCry e NotPetya fanno intravedere i notevoli rischi e danni economici possibili a cui siamo esposti in un futuro prossimo, derivanti da richieste di riscatto e interruzioni di servizi commerciali e proprietà intellettuali. Gli approcci di sicurezza di tipo Fabric che sfruttano la potenza dell’automazione, dell’integrazione e della segmentazione strategica sono fondamentali per contrastare gli attacchi altamente intelligenti di domani”.